引言

隨著開源軟件在全球范圍內(nèi)的廣泛應(yīng)用,國外知名互聯(lián)網(wǎng)公司(如Google、Facebook、Microsoft、Netflix等)的開源項目已成為眾多企業(yè)和開發(fā)者構(gòu)建系統(tǒng)的重要基石。開源代碼中潛在的安全缺陷不僅可能影響其母公司,更可能通過供應(yīng)鏈風(fēng)險擴散至整個軟件生態(tài)。本報告旨在分析這些公司開源軟件中常見的安全缺陷類型、成因及其對網(wǎng)絡(luò)與信息安全軟件開發(fā)的影響,并提出相應(yīng)的防護建議。

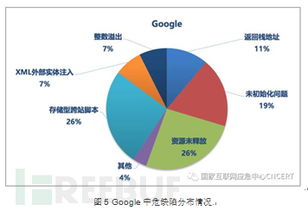

一、開源軟件安全缺陷的常見類型

- 輸入驗證不充分:許多漏洞源于未對用戶輸入進行嚴格的驗證和過濾,導(dǎo)致SQL注入、跨站腳本(XSS)等攻擊。例如,某些開源庫在處理HTTP請求時,未對參數(shù)進行充分檢查。

- 依賴項漏洞:開源項目常依賴第三方庫,若這些庫存在已知漏洞(如Log4j事件),會引發(fā)連鎖風(fēng)險。分析顯示,超過60%的開源缺陷來自間接依賴。

- 配置錯誤:默認配置或不安全的設(shè)置(如弱密碼、開放端口)可能導(dǎo)致未授權(quán)訪問。例如,某云服務(wù)開源工具曾因默認啟用調(diào)試模式而暴露敏感信息。

- 內(nèi)存安全問題:在C/C++類開源項目中,緩沖區(qū)溢出、使用后釋放等內(nèi)存錯誤較為常見,可能被利用執(zhí)行任意代碼。

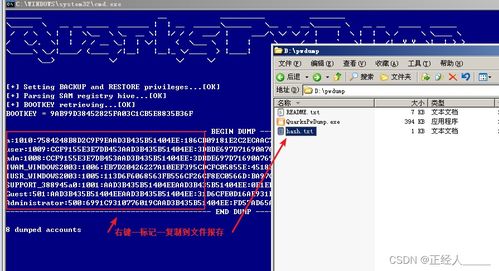

- 權(quán)限與訪問控制缺陷:缺乏最小權(quán)限原則的實施,導(dǎo)致越權(quán)操作或特權(quán)提升風(fēng)險。

二、缺陷成因分析

- 開發(fā)壓力與快速迭代:互聯(lián)網(wǎng)公司追求敏捷開發(fā),可能導(dǎo)致安全測試不足,代碼審查流于形式。

- 社區(qū)貢獻的多樣性:開源項目依賴全球貢獻者,代碼質(zhì)量參差不齊,且安全審查機制可能不夠嚴格。

- 安全意識的差異:不同開發(fā)者對安全最佳實踐的理解不一致,部分缺陷源于缺乏安全編碼培訓(xùn)。

- 供應(yīng)鏈復(fù)雜性:多層依賴關(guān)系使得漏洞追蹤和修復(fù)變得困難,尤其是當上游項目維護不活躍時。

三、對網(wǎng)絡(luò)與信息安全軟件開發(fā)的影響

- 供應(yīng)鏈攻擊風(fēng)險增加:攻擊者可能通過入侵開源項目,植入后門或惡意代碼,影響下游應(yīng)用。例如,SolarWinds事件警示了供應(yīng)鏈安全的脆弱性。

- 合規(guī)性挑戰(zhàn):使用含缺陷的開源軟件可能導(dǎo)致違反GDPR、CCPA等數(shù)據(jù)保護法規(guī),引發(fā)法律風(fēng)險。

- 開發(fā)成本上升:企業(yè)需投入更多資源進行漏洞掃描、依賴管理和應(yīng)急響應(yīng),增加了軟件開發(fā)生命周期的負擔(dān)。

- 信任危機:頻繁的安全事件可能削弱用戶對開源生態(tài)的信任,阻礙技術(shù)創(chuàng)新與合作。

四、防護建議

- 強化代碼審查與測試:實施自動化安全掃描(如SAST、DAST工具),并結(jié)合人工審計,重點關(guān)注輸入驗證和依賴項。

- 建立依賴管理體系:定期更新依賴庫,使用軟件組成分析(SCA)工具監(jiān)控漏洞,并制定應(yīng)急預(yù)案。

- 推行安全開發(fā)實踐:在開發(fā)團隊中普及安全編碼規(guī)范,強制進行安全培訓(xùn),并將安全要求集成到CI/CD流程。

- 參與開源社區(qū)協(xié)作:積極貢獻修復(fù)補丁,推動安全標準的提升,同時關(guān)注上游項目的安全動態(tài)。

- 制定合規(guī)策略:確保開源軟件使用符合相關(guān)法規(guī),并建立透明的漏洞披露與響應(yīng)機制。

結(jié)論

國外互聯(lián)網(wǎng)公司的開源軟件雖推動了技術(shù)普惠,但其安全缺陷不容忽視。網(wǎng)絡(luò)與信息安全軟件開發(fā)必須將開源風(fēng)險管理納入核心戰(zhàn)略,通過技術(shù)、流程和文化的多重改進,構(gòu)建更健壯的防御體系。只有持續(xù)關(guān)注并主動應(yīng)對這些挑戰(zhàn),才能在享受開源紅利的保障數(shù)字生態(tài)的安全與穩(wěn)定。

---

注:本報告基于公開漏洞數(shù)據(jù)庫(如CVE、NVD)及行業(yè)案例分析,旨在提供參考,具體實踐需結(jié)合實際情況調(diào)整。